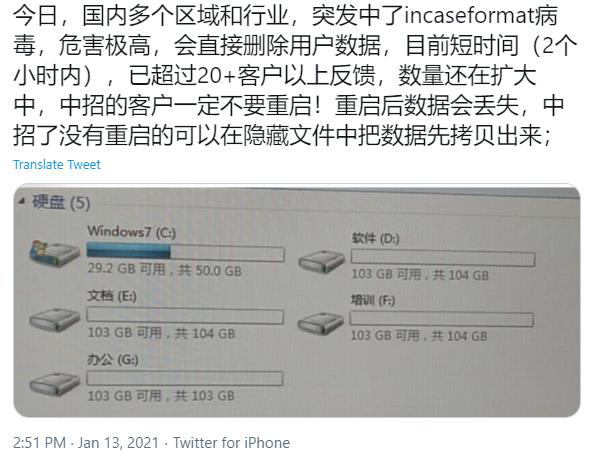

紧急!突发incaseformat 病毒事件分析及应急方案

摘要:

incaseformat 病毒来势汹汹,涉及政府、运营商、医疗、教育等多个行业,且感染主机多为财务管理相关应用系统。据悉,incaseformat 病毒感染用户机器后会通过 U 盘自我复制感染到其他电脑,导致电脑中磁盘文件被删除,给用户造成极大损失……

接到客户反馈后,青永数据安全服务团队立即行动,对本次突发incaseformat 病毒事件做了详细分析,并提供切实可行的应急解决方案。

一、incaseformat 病毒分析

从搜索引擎结果来看,该病毒最早出现时间为 2009 年,主流杀毒软件厂商均将此病毒命名为 Worm.Win32.Autorun,从名称可以判断该病毒为Windows平台通过移动介质传播的蠕虫病毒。

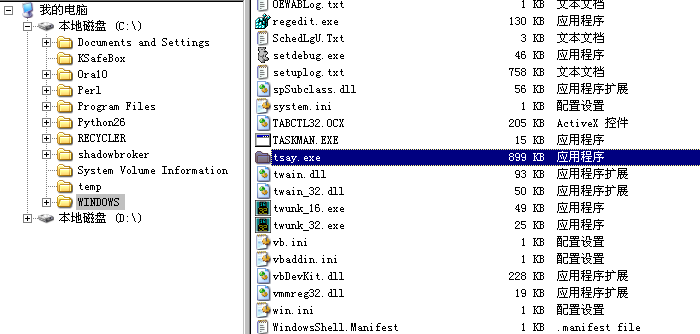

病毒文件运行后,首先复制自身到 Windows 目录下,文件图标伪装为文件夹。

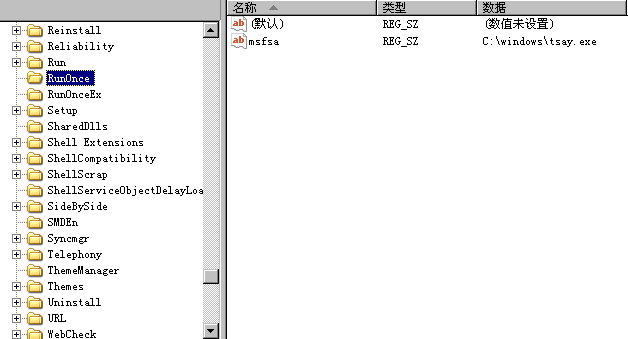

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\msfsa

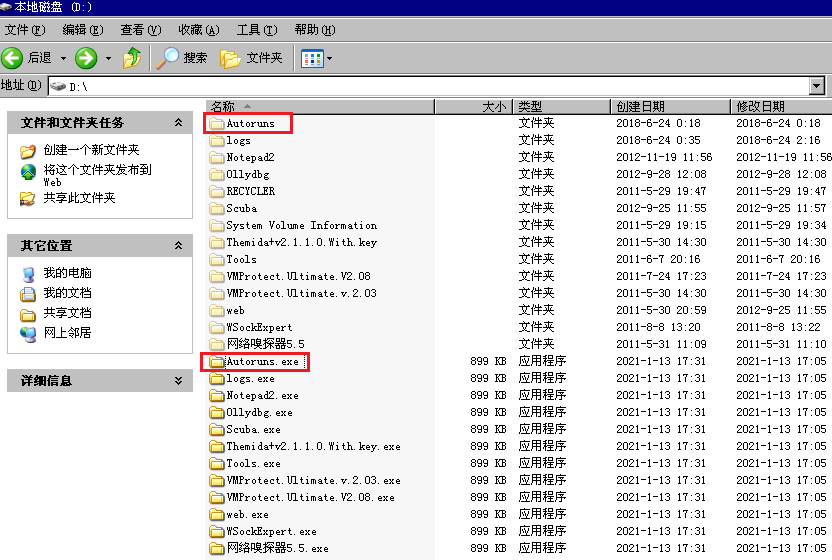

病毒文件将在主机重启后运行,并开始遍历所有非系统分区下目录并设置为隐藏,同时创建同名的病毒文件。

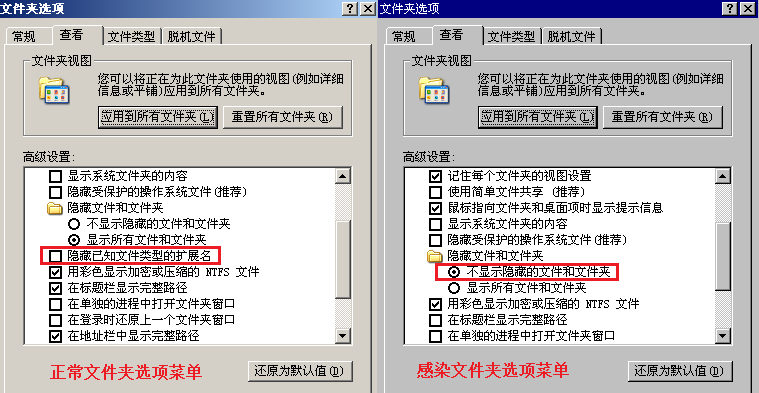

此外还会通过修改注册表,实现不显示隐藏文件及隐藏已知文件类型扩展名,涉及的注册表项包括:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Adva nced\Hidden

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Adva nced\HideFileExt

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\checkedvalue

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt\checkedvalue

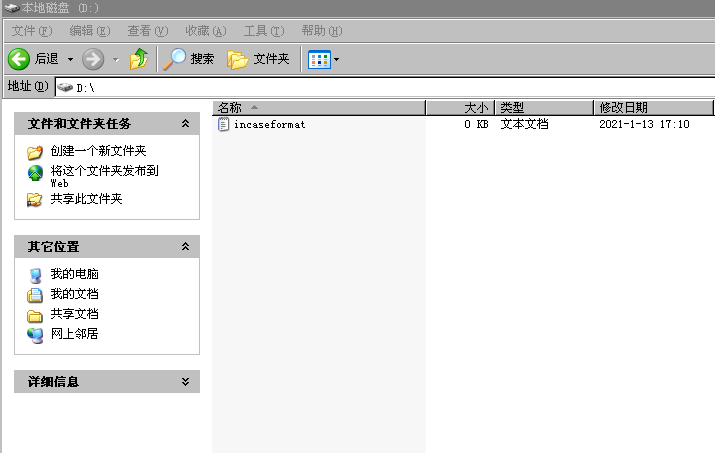

最后对非系统分区下所有文件执行删除操作,并创建 incaseformat.log 文件。

incaseformat病毒由于编写时对某时间判断变量赋值错误,导致其在1月13日才触发并执行删除文件的代码逻辑。实际上该病毒可能在被感染主机上驻留多年,但由于缺少主机防病毒软件或白名单设置错误等原因,一直未能被发现。

由于病毒本身只能通过 U 盘等移动介质进行传播,并无相关网络传播特征,此次在国内多个行业出现的大规模病毒感染事件,青永猜测可能与相关应用系统的供应链或厂商运维有关,如软件分发、更新升级、远程运维等,具体传播途径还需做进一步溯源分析。

三、病毒处置建议

针对本次突发的incaseformat 病毒,青永数据安全服务团队提供如下几种病毒处置建议:

1. 主机排查

排查主机 Windows 目录下是否存在图标为文件夹的 tsay.exe 文件,若存在该文件,及时 删除即可,删除前切勿对主机执行重启操作。

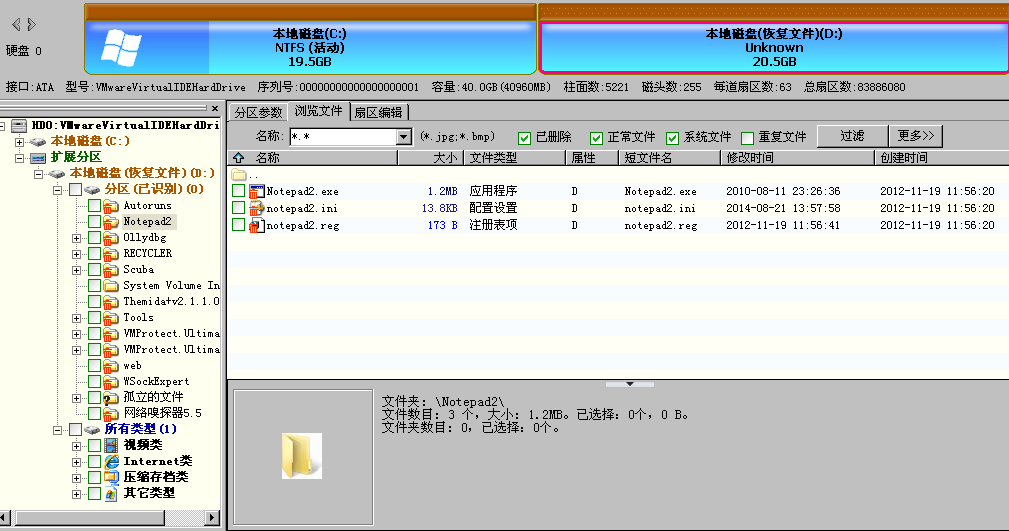

2. 数据恢复

切勿对被删除文件的分区执行写操作,以免覆盖原有数据,然后使用常见的数据恢复软 件(如:Finaldata、recuva、DiskGenius 等)即可恢复被删除数据。

3.病毒清理

由于病毒出现年份较早,主流杀毒软件均可对该病毒进行查杀,用户也可通过以下手工方式进行清理修复:

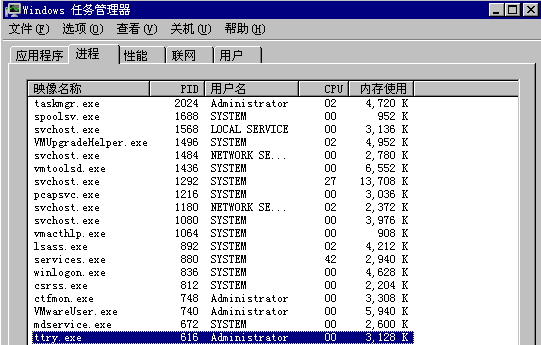

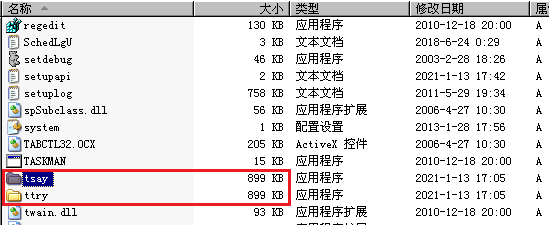

通过任务管理器结束病毒相关进程(ttry.exe) ;

删除 Windows 目录下驻留文件 tsay.exe 和 ttry.exe 及注册表相关启动项(RunOnce);

恢复上述被病毒篡改的用于隐藏文件及扩展名的相关注册表项。

四、青永数据安全专项服务

对企业安全仍有担忧?针对本次病毒爆发,青永数据安全服务团队可提供以下专项服务:

上门病毒排查服务;

针对性的基线配置检测;

试用企业级防病毒系统;

专业的企业级灾备方案。

全方位保障企业安全,除了以上服务,青永数据还提供基础安全服务、现场安全评估服务、应用安全评估服务、风险评估服务、咨询服务、培训服务、一站式等保服务、驻点服务等多项安全服务。

青永数据安全专项服务典型案例之——深圳某三甲保健院终端安全服务项目

2019年,该保健院因员工使用携带挖矿木马的移动存储,导致内网1000多台主机被感染,随即爆发数据风暴导致网络崩溃。该院网络在一天时间内被木马拖垮,部分网络设备受损,网络功能完全失效。

青永安全服务团队工程师在接到该院的请求后,立即奔赴现场处置,一天内就使该保健院的被感染终端和网络流量恢复正常。

处置思路

修复本地系统:

安装MS17-010补丁,修补SMBv1服务漏洞。

恢复网络拦截能力:

用满足当前环境的智能防火墙,拦截一部分的攻击数据包,并记录内部攻击源。

增加本地安全能力:

激活全部终端的巴斯基客户端;修改特权账号,修复弱密码。

青莲网络

青莲网络是全国领先的云计算增值服务提供商,也是阿里云最高级别的分销合作伙伴——战略级分销合作伙伴,目前在广州、深圳、上海、北京都设有机构,为全国的企业客户提供优质的IT服务和解决方案。

目前,我们提供的服务和方案主要聚焦于云计算、信息安全、大数据服务和智能应用四个方面。

客户选择青莲,便是选择了一站式的产品、服务、咨询和落地,采购成本和沟通成本将极大降低。

青永数据

广东青永数据科技有限公司(简称“青永数据”),是青莲网络控股子公司,坚持以技术创新及品质服务为基础,专注于为全国商业客户提供全流程企业IT解决方案及技术服务,帮助用户实现业务变革。

经验丰富,专业的多维服务是青永数据最大的优势,青永数据拥有优秀的网络、安全、数据备份工程师团队,能力涵盖从公有云到混合云,从应用到数据等全方位,随时为客户提供一站式IT基础架构服务。